Электронная цифровая подпись (ЭЦП) является одним из основных механизмов обеспечения безопасности информации в сети. Она используется для подтверждения подлинности и целостности электронных документов, а также для осуществления электронного документооборота. Однако, вопросы безопасности и защиты информации в контексте запрета на копирование ЭЦП вызывают определенные дискуссии.

Запрет на копирование ЭЦП является одной из мер защиты от подделки и несанкционированного использования. Он предотвращает возможность скопировать ЭЦП с одного документа на другой, что может привести к нарушению целостности и подлинности документов. Вместе с тем, запрет на копирование ЭЦП создает определенные проблемы в плане доступности и удобства использования документов в электронном формате.

Одной из основных проблем запрета на копирование ЭЦП является ограничение возможности использования документов в различных системах и программных средствах. Например, при передаче документов между разными организациями или использованию в различных информационных системах может потребоваться скопировать или передать документ с ЭЦП. В таких случаях, запрет на копирование ЭЦП может создать дополнительные сложности и задержки в обработке документов.

Однако, несмотря на некоторые сложности, запрет на копирование ЭЦП играет важную роль в обеспечении безопасности информации. Он помогает предотвратить возможность подмены или подделки электронных документов и обеспечивает доверие и надежность в электронном документообороте. В целом, вопросы безопасности и защиты информации в контексте запрета на копирование ЭЦП требуют сбалансированного подхода, учитывая как безопасность, так и доступность и удобство использования информации.

Изучаем запрет на копирование ЭЦП

ЭЦП (Электронная Цифровая Подпись) – это инструмент, который обеспечивает аутентификацию и целостность электронной информации. Одной из ключевых характеристик ЭЦП является ее неподдельность и невозможность ее копирования. Запрет на копирование ЭЦП является важным механизмом защиты информации.

Запрет на копирование ЭЦП достигается внедрением специальных мер безопасности, таких как:

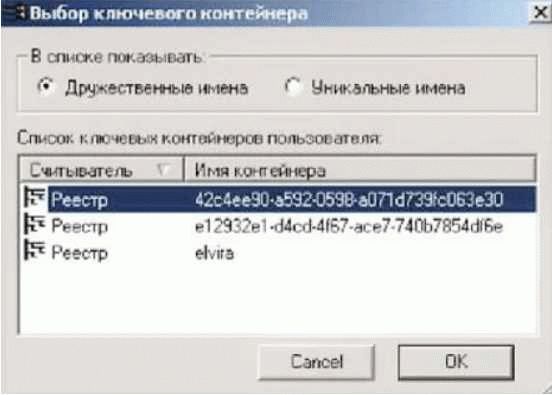

- Использование аппаратных устройств для генерации и хранения ключей ЭЦП. Аппаратные устройства обладают физическими механизмами защиты, которые делают невозможным копирование ключей.

- Защита приватного ключа ЭЦП паролем. Пароль является дополнительным фактором аутентификации и защиты ключа от несанкционированного использования.

- Использование криптографических алгоритмов, которые обладают свойством невозможности восстановления приватного ключа по открытому ключу. Это делает невозможным получение копии ключа путем анализа открытого ключа.

- Контроль доступа к приватному ключу. Приватный ключ должен храниться в безопасном месте и быть доступным только авторизованным пользователям.

Изучение и понимание механизмов запрета на копирование ЭЦП является важным для обеспечения безопасности информации и предотвращения несанкционированного воспроизведения и использования ЭЦП. Знание о мерах защиты позволяет разработчикам и администраторам эффективно поддерживать и обновлять системы, использующие ЭЦП, и своевременно реагировать на потенциальные уязвимости.

Важность безопасности данных

Безопасность данных является одной из важнейших составляющих современного информационного общества. Она охватывает множество аспектов, включая защиту конфиденциальности, целостности и доступности информации.

Конфиденциальность – это гарантия сохранения информации в тайне и предотвращение несанкционированного доступа к ней. В мире, где цифровые данные играют ключевую роль, утечка конфиденциальных данных может привести к серьезным последствиям, таким как финансовые убытки, ущерб репутации компании или личные проблемы.

Целостность – это защита данных от несанкционированного изменения или повреждения. Важно, чтобы информация оставалась нетронутой и чтобы никто не мог модифицировать данные без разрешения.

Доступность – это гарантия, что данные будут доступны в нужное время и место для авторизованных пользователей. Недоступность данных может привести к проблемам, например, потере продуктивности или прерыванию работы системы.

В цифровой эпохе объем данных, хранимых и передаваемых в компьютерных системах, растет в геометрической прогрессии. Поэтому важнее, чем когда-либо, обеспечить безопасность этих данных.

- Охрана конфиденциальности данных позволяет сохранить сервисы и информацию в безопасности.

- Поддержка целостности данных гарантирует, что информация остается неизменной и недоступна для внешних воздействий.

- Обеспечение доступности данных помогает предотвратить проблемы, связанные с непрерывностью работы или деградацией качества услуг.

В целом, поддержание безопасности данных играет ключевую роль в сохранении доверия пользователей, успехе бизнеса и защите от угроз с точки зрения безопасности и защиты информации.

| Преимущества | Описание |

|---|---|

| Защита конфиденциальности | Сохранение важной информации в тайне, предотвращение утечки данных |

| Сохранение целостности | Гарантия, что данные остаются неизменными и неповрежденными |

| Обеспечение доступности | Гарантия доступности данных в нужное время и место |

| Правовая защита | Соблюдение требований законодательства и нормативных актов в области безопасности данных |

В итоге, все участники информационного общества, будь то организации или отдельные лица, должны принять меры для обеспечения безопасности своих данных. Современные методы шифрования, использование средств аутентификации и систем управления доступом помогают защитить информацию от внешних угроз.

Как работает ЭЦП

ЭЦП, или электронная цифровая подпись, является электронным аналогом обычной подписи, используемой для проверки подлинности документов. Она обеспечивает две основные функции: аутентификацию и целостность.

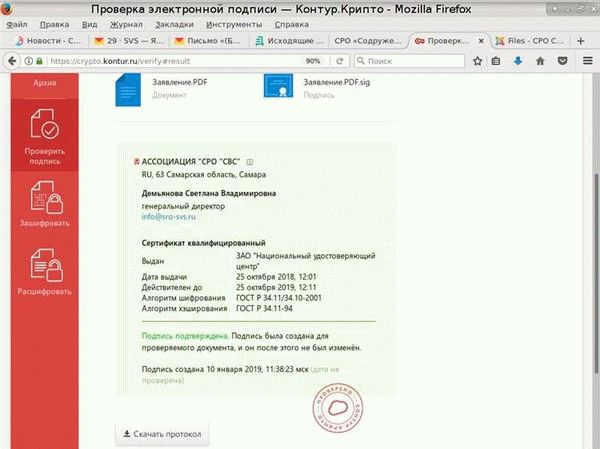

Аутентификация означает проверку подлинности сообщения или документа. При создании ЭЦП, система использует алгоритмы шифрования для создания уникальной цифровой подписи, которая связывается с документом или сообщением. Такая подпись является уникальной и невозможно подделать. При проверке ЭЦП, система сравнивает полученную подпись с оригиналом для проверки подлинности.

Целостность означает, что документ или сообщение не были изменены после создания подписи. При создании ЭЦП, она создается на основе хэш-значения документа или сообщения. Хэш-значение является уникальной строкой, которая генерируется на основе содержимого документа или сообщения. Если документ или сообщение были изменены, хэш-значение также изменится, и подпись станет недействительной.

Для создания и проверки ЭЦП используются открытые и закрытые ключи. Владелец ЭЦП имеет пару ключей: закрытый и открытый. Открытый ключ доступен для всех пользователей и используется для проверки подписи. Закрытый ключ является конфиденциальной информацией и используется только владельцем для создания подписи.

В процессе создания ЭЦП, система алгоритмами шифрования создает хэш-значение из документа или сообщения, а затем шифрует хэш-значение закрытым ключом владельца. Полученная подпись и документ или сообщение вместе образуют ЭЦП. При проверке ЭЦП, система расшифровывает подпись открытым ключом и сравнивает полученное хэш-значение с созданным на основе документа или сообщения. Если значения совпадают, подпись считается верной.

ЭЦП обеспечивает высокий уровень безопасности и защиты информации при передаче и хранении электронных документов. Она гарантирует, что информация не была изменена и что отправитель документа или сообщения является подлинным. Этот метод подписи активно используется во множестве сфер деятельности, где важна сохранность и подлинность информации.

Основные методы защиты информации

Защита информации является одной из наиболее важных задач в сфере информационной безопасности. Все больше организаций и персональных пользователей сталкиваются с угрозами и рисками, связанными с утечкой и несанкционированным доступом к конфиденциальным данным.

Для обеспечения безопасности информации применяются различные методы. Рассмотрим основные из них:

- Шифрование данных: данная методика предполагает преобразование исходных данных в специальный вид с использованием шифровальных алгоритмов. Шифрование обеспечивает защиту данных от несанкционированного доступа, позволяя хранить и передавать информацию в зашифрованном виде.

- Многофакторная аутентификация: данный метод предусматривает использование нескольких факторов для проверки подлинности пользователя. Это может включать пароль, биометрические данные (отпечаток пальца, голос и др.) или устройства, такие как USB-ключи или смарт-карты. Такая система предоставляет более надежную защиту от несанкционированного доступа, так как злоумышленнику будет сложнее обойти все факторы аутентификации.

- Файерволы: файерволы используются для мониторинга и контроля трафика в сети. Они позволяют определить и блокировать вредоносные программы, нежелательный трафик или попытки несанкционированного доступа. Файерволы могут быть аппаратными (физическими устройствами) или программными (установленными на компьютере).

- Регулярное обновление программного обеспечения: регулярное обновление программ и операционных систем позволяет исправлять ошибки и устранять уязвимости, которые могут быть использованы злоумышленниками для несанкционированного доступа. Обновления являются важной частью обеспечения безопасности информации.

- Обучение сотрудников: защита информации также зависит от образования и внимательности сотрудников. Регулярное обучение и информирование сотрудников о возможных угрозах и правилах безопасности помогает предотвратить ошибки и несанкционированный доступ.

Все эти методы используются совместно для создания надежной системы безопасности информации. Учитывая постоянное развитие технологий и угроз безопасности, важно постоянно обновлять и совершенствовать методы защиты, чтобы быть на шаг впереди потенциальных атак.

Необходимость запрета на копирование

Защита информации

Одной из важнейших задач при работе с электронными документами является обеспечение их безопасности. Копирование и распространение информации без разрешения правообладателя может привести к серьезному ущербу, как для отдельной компании или организации, так и для всей общественности. Поэтому возникает необходимость введения запрета на копирование.

Предотвращение плагиатства

Копирование неправомерно использованных электронных документов для своих целей – это явление, известное как плагиатство. Плагиат является не только нарушением авторских прав, но и моральным преступлением. Он наносит ущерб не только автору оригинального произведения, но и приводит к деградации общества и нарушению интеллектуальной собственности.

Противодействие незаконному распространению информации

Запрет на копирование электронных документов не только обеспечивает безопасность информации и предотвращает плагиат, но также является мерой по противодействию незаконному распространению информации. Неконтролируемое копирование и распространение документов может привести к утечке конфиденциальной информации или использованию ее в корыстных целях.

Доверие и сохранение авторских прав

Запрет на копирование электронных документов помогает поддерживать доверие между авторами и пользователями. Авторские права являются одной из важнейших составляющих интеллектуальной собственности. Если авторы видят, что их произведения защищены от незаконного копирования, это способствует развитию творчества и инноваций в обществе.

Стимулирование развития цифровой экономики

Запрет на копирование электронных документов является одним из инструментов развития цифровой экономики. Правообладателям и компаниям, которые вкладывают средства в создание и развитие цифровых продуктов, необходима гарантия того, что их интеллектуальная собственность будет защищена и никто не будет получать доходы на их основе, не выполняя соответствующих обязательств.

Уязвимости и риски

1. Возможность подделки ЭЦП

Одной из основных уязвимостей системы, связанной с использованием криптографических ЭЦП, является возможность их подделки. В случае если злоумышленник получит доступ к закрытому ключу, он сможет создавать поддельные подписи от имени пользователя, что позволит ему осуществить различные атаки, такие как подделка цифровых документов, отправка фальшивых сообщений и т.д.

2. Компрометация закрытого ключа

Защита закрытого ключа является критически важным аспектом при использовании ЭЦП. Если закрытый ключ будет скомпрометирован, например, в результате взлома или кражи, злоумышленник сможет получить доступ к вашим цифровым подписям и использовать их в своих интересах, представляясь вами.

3. Модификация данных

Еще одним риском использования ЭЦП является возможность модификации данных. Если злоумышленник получит доступ к цифровой подписи и модифицирует исходные данные, то при проверке подписи они будут считаться недействительными. Это может привести к серьезным последствиям, таким как изменение содержания контрактов или юридических документов.

4. Фишинговые атаки

Фишинговые атаки основываются на манипуляции и дезинформации пользователей. Злоумышленники могут попытаться обмануть пользователей и получить доступ к их закрытым ключам, используя различные социальные инженерные методы. В результате жертва становится уязвимой для множества атак, включая подписание сделок от ее имени.

5. Социальная инженерия

Злоумышленники могут использовать методы социальной инженерии для получения доступа к закрытым ключам пользователей. Они могут использовать различные тактики, включая обман, угрозы и проникновение в доверие пользователя. В результате пользователь может быть вынужден предоставить злоумышленнику доступ к своим закрытым ключам, благодаря чему он сможет осуществлять подпись от имени пользователя.

| Уязвимости и риски | Описание |

|---|---|

| Возможность подделки ЭЦП | Злоумышленник может создавать поддельные подписи от имени пользователя |

| Компрометация закрытого ключа | Скомпрометированный закрытый ключ позволяет злоумышленнику использовать цифровые подписи |

| Модификация данных | Злоумышленник может изменять исходные данные и делать недействительные подписи |

| Фишинговые атаки | Злоумышленники могут обмануть пользователей, чтобы получить доступ к их закрытым ключам |

| Социальная инженерия | Злоумышленники могут использовать методы социальной инженерии для получения доступа к закрытым ключам пользователей |

Защита от несанкционированного копирования

Важным аспектом безопасности электронной цифровой подписи (ЭЦП) является защита от несанкционированного копирования. Несанкционированное копирование может привести к серьезным последствиям, таким как потеря конфиденциальности, нарушение целостности данных и угроза для безопасности информации.

Для обеспечения защиты от несанкционированного копирования ЭЦП используются различные техники и механизмы:

- Криптографические методы — важный аспект защиты ЭЦП. ЭЦП строится на основе криптографических алгоритмов и ключей, которые обеспечивают непреодолимую сложность расшифровки и подделки подписи. Криптографические методы защищают от копирования самой подписи и подделки данных.

- Цифровые права — одним из средств защиты от несанкционированного копирования ЭЦП является ограничение прав доступа к данным, подписанным с использованием данной ЭЦП. Цифровые права позволяют устанавливать различные ограничения на использование данных, например, запрещать их копирование, распространение или изменение без согласия правообладателя.

- Физическая защита — для обеспечения безопасности ЭЦП также необходимо предусмотреть физическую защиту средств, на которых хранится ЭЦП. Это может быть реализовано с помощью применения специальных физических устройств, таких как смарт-карты или USB-токены, которые требуют физического доступа для использования ЭЦП.

Важно отметить, что защита от несанкционированного копирования ЭЦП является сложным и многогранным процессом, который требует применения комплексного подхода сочетания криптографических, цифровых и физических средств защиты. Обеспечение безопасности и защиты информации при использовании ЭЦП — важная задача, которая требует внимания и постоянного совершенствования.

Практическое применение запрета на копирование ЭЦП

Запрет на копирование ЭЦП – это меры безопасности, которые позволяют убедиться в подлинности документа или сообщения, подписанных электронной цифровой подписью. ЭЦП представляет собой уникальный код, созданный с использованием криптографических алгоритмов, который позволяет проверить подлинность электронной информации и идентифицировать отправителя.

Практическое применение запрета на копирование ЭЦП включает следующие меры безопасности:

-

Защита от подделки: Запрет на копирование ЭЦП позволяет предотвратить возможность подделки или изменения подписанного документа или сообщения. Любая попытка изменить подписанную информацию приведет к недействительности ЭЦП и подозрению в подделке.

-

Целостность информации: Запрет на копирование ЭЦП гарантирует, что информация не была изменена после подписания. При копировании подписанного документа или сообщения, ЭЦП будет потеряна или перестанет действовать, что позволит заметить любые изменения.

-

Подлинность отправителя: Запрет на копирование ЭЦП позволяет установить аутентичность отправителя. При копировании подписанного сообщения или документа, отсутствие уникального кода или недопустимость его использования вызывает сомнения в подлинности информации.

Таким образом, практическое применение запрета на копирование ЭЦП способствует обеспечению безопасности информации и защите от возможных манипуляций или подделок. Это особенно важно в случае передачи или хранения критически важных данных, например, в банковском секторе, сфере здравоохранения или государственных учреждениях.

Однако, необходимо отметить, что запрет на копирование ЭЦП не является абсолютной гарантией безопасности. Возможности взлома или обхода мер безопасности всегда существуют. Поэтому, помимо запрета на копирование, также требуется использование других методов и технологий, например, шифрования данных или многофакторной аутентификации, для обеспечения комплексной защиты информации.